A Face ID se le ha buscado todos los fallos posibles, hasta los más absurdos, solo para darle un escarmiento a Apple. Face ID ya ha sido engañado por gemelos, entre madre e hijo y hasta por una máscara. Con la máscara hubo mucho conflicto a mediados de noviembre como os comentamos en Apple5x1. En esta ocasión, la empresa Vietnamita Bkav ha vuelto a la carga para resolver todas las dudas que pudiera existir de este método de engaño al Face ID, que fueron muchas.

El Face ID vuelve a ser engañado por una máscara

En esta ocasión esta empresa ha vuelto con otro vídeo para volver a engañar a Face ID pero esta vez sin dejar ningún cabo suelto, y con algunas variaciones en el método. El vídeo comienza comprobando que el Face ID funciona con el protagonista de este vídeo, configurándolo desde cero, que será la persona recreada en la máscara, como vemos en el siguiente vídeo.

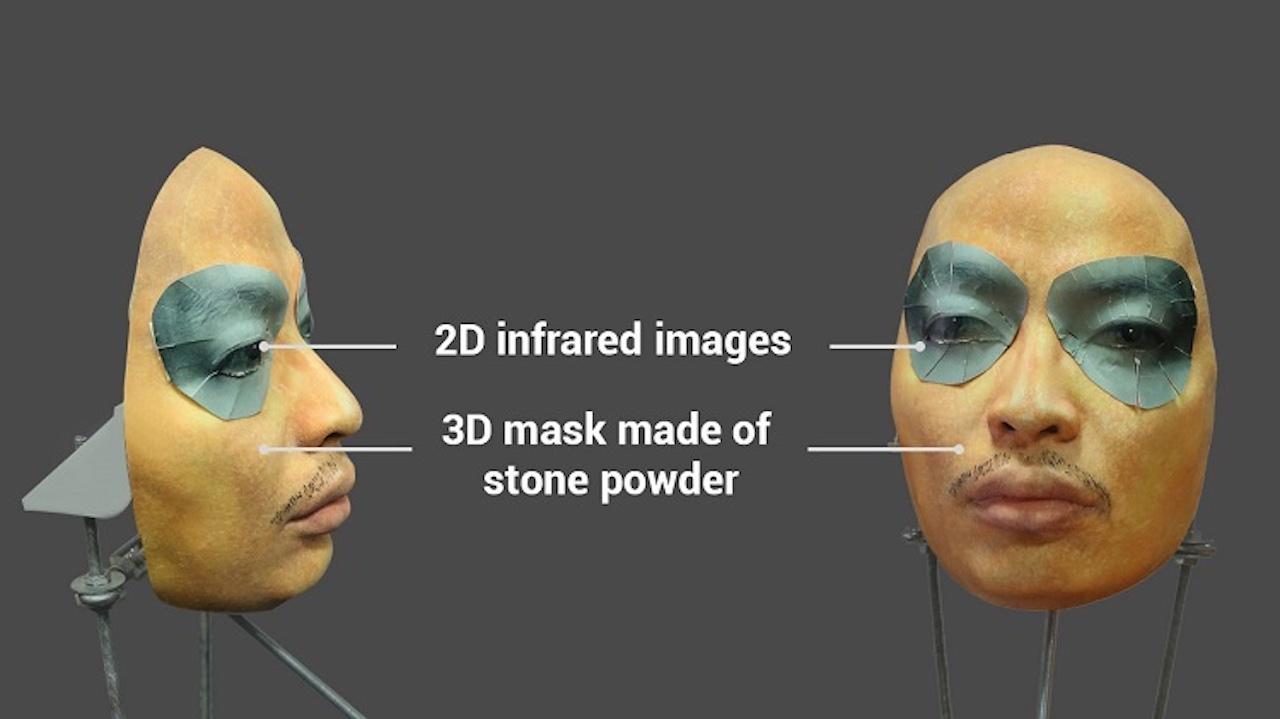

Esta máscara está fabricada por una impresora 3D con polvo de piedra y además tiene pegadas imagen 2D en la zona ocular para hacer que sean ojos reales y simulen que están mirando a las cámaras para que se desbloquee el terminal. El precio de esta es de más o menos 200$.

Una vez restablecido el Face ID se intenta desbloquear con la máscara y sin ningún tipo de fallo y todo esto con el modo que ofrece Apple de tener que mirar a las cámaras para poder desbloquear el iPhone, algo que ofrece más seguridad al usuario y mejora Face ID. Los ojos creados en 2D han dado bastante el pego y han hecho posible esto de una manera muy rápida sin dejar ningún tipo de duda.

Los propios fabricantes han dicho que el proceso de fabricación es relativamente sencillo con unas simples fotos pueden recrear un modelo de este tipo. Aquí Apple tiene un grave problema, aunque no creo que muchas personas quieran crear una careta con esta perfección para saltar el Face ID del iPhone de tu amigo o tu pareja. Lo que si sería muy positivo es que se pudieran registrar varios rostros para desbloquear el iPhone con Face ID, tanto en el iPhone como en el iPad.

¿Tú qué opinas de este vídeo 2.0 de este método de engaño al sistema de reconocimiento facial de Apple?